Dernière mise à jour de l’article vendredi, 26 avril, 2024 à 09:28

Sommaire de l'article

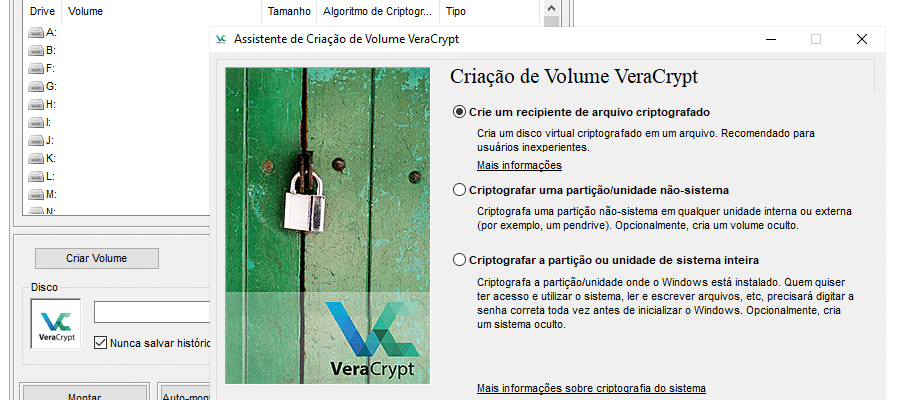

Créer un Conteneur Chiffré :

- Téléchargez et installez VeraCrypt depuis le site officiel.

- Lancez VeraCrypt et cliquez sur « Créer un Volume » dans la fenêtre principale.

- Choisissez entre « Créer un volume standard » ou « Créer un volume caché » et cliquez sur « Suivant ».

- Suivez les instructions pour sélectionner le type de volume, la taille, l’emplacement et le chiffrement.

- Choisissez un mot de passe fort et cliquez sur « Suivant ».

- Choisissez le système de fichiers pour le volume et cliquez sur « Suivant ».

- Cliquez sur « Formater » pour créer le volume.

- Une fois le formatage terminé, cliquez sur « Terminer » pour fermer l’assistant de création de volume.

Utilisation : Stockage de fichiers sensibles sur un périphérique de stockage externe. Exemple : Vous pouvez créer un conteneur chiffré sur une clé USB pour stocker des documents confidentiels, des mots de passe ou des sauvegardes cryptées de vos données personnelles.

Monter un Conteneur Chiffré :

- Lancez VeraCrypt et cliquez sur « Sélectionner un fichier » pour choisir le conteneur chiffré que vous souhaitez monter.

- Cliquez sur « Monter » et entrez le mot de passe que vous avez défini lors de la création du conteneur.

- Choisissez une lettre de lecteur disponible et cliquez sur « OK ».

- Le conteneur chiffré sera monté comme un disque virtuel dans l’explorateur de fichiers, vous permettant d’accéder à son contenu comme à un disque normal.

Utilisation : Accéder aux fichiers chiffrés stockés dans un conteneur. Exemple : Après avoir créé un conteneur chiffré sur votre clé USB, vous pouvez le monter avec VeraCrypt pour accéder aux fichiers qu’il contient, les modifier ou les copier sur votre ordinateur.

Créer un Disque Chiffré :

- Lancez VeraCrypt et cliquez sur « Créer un Volume » dans la fenêtre principale.

- Choisissez « Créer un disque ou une partition non-système » et cliquez sur « Suivant ».

- Suivez les instructions pour sélectionner le type de volume, la partition ou le périphérique, et le chiffrement.

- Choisissez un mot de passe fort et cliquez sur « Suivant ».

- Choisissez le système de fichiers pour le volume et cliquez sur « Suivant ».

- Cliquez sur « Formater » pour créer le volume.

- Une fois le formatage terminé, cliquez sur « Terminer » pour fermer l’assistant de création de volume.

Utilisation : Chiffrer une partition ou un disque dur entier pour protéger toutes vos données. Exemple : Vous pouvez créer un disque chiffré pour votre disque dur externe afin de protéger toutes les données qu’il contient en cas de perte ou de vol de l’appareil.

Chiffrer un Système d’Exploitation :

- Lancez VeraCrypt et sélectionnez « Chiffrer le système » dans la fenêtre principale.

- Suivez les instructions pour sélectionner le disque système à chiffrer et cliquez sur « Suivant ».

- Choisissez le type de chiffrement et le mot de passe pour le chiffrement du système.

- Suivez les instructions pour créer un disque de récupération et cliquez sur « Suivant ».

- Suivez les instructions pour redémarrer l’ordinateur et effectuer le processus de chiffrement du système.

- Une fois le processus terminé, votre système d’exploitation sera chiffré et vous devrez entrer le mot de passe à chaque démarrage pour accéder à votre ordinateur.

Utilisation : Protéger l’intégralité de votre système d’exploitation contre l’accès non autorisé. Exemple : En chiffrant votre système d’exploitation avec VeraCrypt, vous pouvez protéger vos fichiers, paramètres et applications contre les regards indiscrets, même en cas de vol ou de perte de votre ordinateur.

Utiliser un Volume Caché :

- Créez un volume caché en suivant les étapes décrites dans la section « Créer un Conteneur Chiffré ».

- Pour monter le volume caché, sélectionnez « Monter un Volume » dans la fenêtre principale de VeraCrypt.

- Choisissez le fichier contenant le volume caché et entrez le mot de passe du volume visible.

- Cochez la case « Options » et sélectionnez « Volume Caché » dans le menu déroulant.

- Entrez le mot de passe du volume caché et cliquez sur « OK » pour monter le volume caché.

- Le volume caché sera monté comme un disque virtuel distinct, accessible uniquement avec le mot de passe du volume caché.

Utilisation : Créer un espace de stockage secret à l’intérieur d’un conteneur chiffré. Exemple : Vous pouvez créer un volume caché dans un conteneur chiffré sur votre disque dur pour stocker des données sensibles, telles que des fichiers confidentiels ou des informations personnelles, en le gardant invisible pour les autres utilisateurs.

En suivant ces étapes simples, vous pourrez utiliser VeraCrypt pour sécuriser vos données sensibles, que ce soit en créant des conteneurs chiffrés, en chiffrant des disques ou des partitions, ou en protégeant votre système d’exploitation avec un chiffrement complet.

Veillez à choisir des mots de passe forts et à sauvegarder vos données de récupération pour éviter toute perte d’accès à vos données.

Liens utiles pour la mise en oeuvre de chiffrement via VeraCrypt

- Site Officiel de VeraCrypt :https://www.veracrypt.fr/

- Le site officiel de VeraCrypt fournit des informations détaillées sur le logiciel, y compris des guides d’utilisation, des FAQ et des téléchargements pour différentes plateformes.

- Documentation de VeraCrypt :https://www.veracrypt.fr/en/Documentation.html

- La documentation officielle de VeraCrypt offre des instructions détaillées sur l’installation, l’utilisation et la configuration du logiciel, ainsi que des réponses aux questions fréquemment posées.

- Forum de VeraCrypt :https://sourceforge.net/p/veracrypt/discussion/

- Le forum de VeraCrypt sur SourceForge est un endroit où vous pouvez poser des questions, partager des conseils et discuter avec d’autres utilisateurs de VeraCrypt.

- Vidéos Tutorielles sur YouTube : Vous pouvez trouver de nombreuses vidéos tutorielles sur YouTube qui expliquent comment utiliser VeraCrypt pour différents scénarios d’utilisation, tels que la création de conteneurs chiffrés, le chiffrement de systèmes d’exploitation, etc.

- Guides et Tutoriels en Ligne : Des sites web spécialisés dans la sécurité informatique, comme « How-To Geek » ou « MakeUseOf », proposent souvent des guides détaillés et des tutoriels sur l’utilisation de VeraCrypt et d’autres outils de chiffrement.

En explorant ces ressources, vous serez en mesure de maîtriser les fonctionnalités de VeraCrypt et d’utiliser efficacement le chiffrement pour protéger vos données sensibles contre les menaces potentielles. N’hésitez pas à consulter ces liens pour obtenir de l’aide et des conseils supplémentaires sur l’utilisation de VeraCrypt.